מדי שנה בתחילת אפריל, ארגונים ישראליים ניצבים בפני עלייה חדה בניסיונות תקיפה בסייבר תחת הכותרת "Op-Israel".

במציאות הביטחונית הנוכחית, האיום אינו רק הצהרתי – הוא אופרטיבי.

המדריך הבא מרכז את צעדי המניעה, הניטור והתגובה שכל מנהל טכנולוגי ואבטחת מידע חייב ליישם כעת.

מהו קמפיין Op-Israel ולמה הוא רלוונטי מתמיד?

קמפיין Op-Israel, שמתחיל רשמית ב-7 באפריל, הוא יוזמה שנתית של קבוצות האקטיביסטים (כמו Anonymous) וארגוני פשיעה המזוהים עם אויבי ישראל.

המטרה שלהם ברורה: שיבוש הפעילות הכלכלית, פגיעה בתשתיות קריטיות ויצירת "נזק תודעתי" באמצעות השחתת אתרים והדלפת מידע.

השנה, אנו מזהים שילוב מסוכן בין מוטיבציה אידאולוגית גבוהה לבין יכולות טכנולוגיות מתקדמות, כולל שימוש ב-AI לייצור כלי תקיפה מתוחכמים.

לכן, ההיערכות חייבת להיות אקטיבית ולא רק מגננתית.

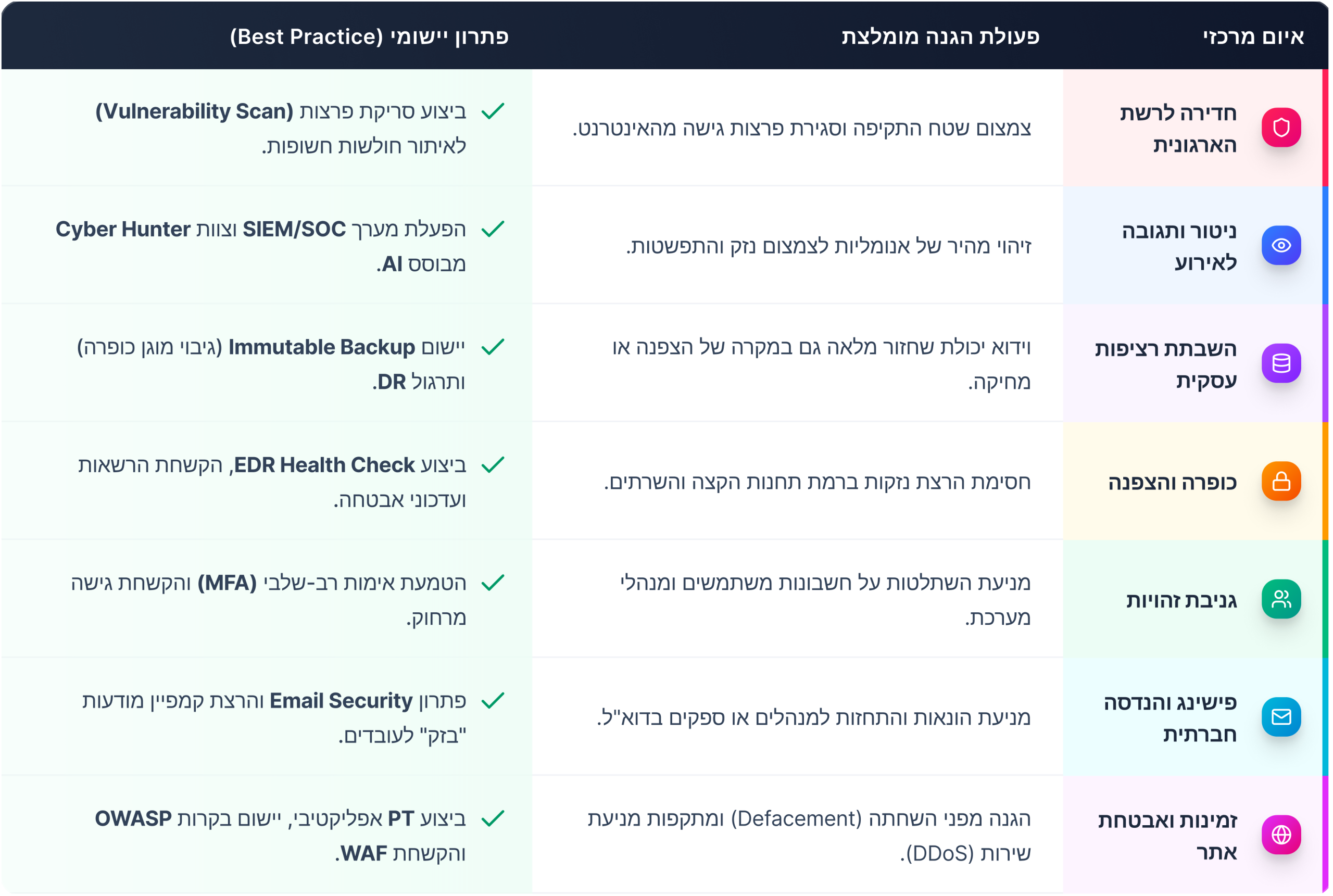

מפת האיומים המרכזית: מניעה ופתרון

כדי לעבור את חודש אפריל בשלום, חילקנו את ההיערכות ל-5 צירי פעולה מרכזיים:

- צמצום חשיפה וסגירת פרצות (Hardening)

השלב הראשון הוא "ניקוי אורוות". התוקפים מחפשים את הדרך הקלה ביותר פנימה – שרתים לא מעודכנים או פורטים פתוחים.

הפעולה: ביצוע סריקת פרצות (Vulnerability Scan) מקיפה לכל הנכסים החשופים לאינטרנט.

הדגש המקצועי: אל תסתפקו רק בסריקה; בצעו תעדוף (Prioritization) לתיקון חולשות קריטיות (CVEs) שנמצאות בשימוש פעיל על ידי תוקפים. - הגנה על זהויות וגישה מרחוק

בעידן העבודה ההיברידית, "הזהות היא הקו המגן החדש". גניבת פרטי גישה של עובד אחד יכולה להוביל להשבתת הארגון כולו.

הפעולה: וידוא יישום אימות רב-שלבי (MFA) על כל יישומי ה-SaaS והגישה מרחוק (VPN/ZTNA).

הדגש המקצועי: הקשחת הרשאות (Least Privilege) – ודאו שלמשתמשים אין הרשאות אדמין מקומיות שאינן הכרחיות. - ניטור ותגובה בזמן אמת (Detection & Response)

ההנחה צריכה להיות שהתוקף יצליח לחדור בנקודה מסוימת. השאלה היא כמה זמן ייקח לכם לזהות אותו.

הפעולה: הפעלת מערך SIEM/SOC וצוות Cyber Hunter המבוסס על בינה מלאכותית.

הדגש המקצועי: זיהוי אנומליות (התנהגות חריגה ברשת) הוא קריטי בבלימת מתקפות כופרה לפני שלב ההצפנה. - חסינות הנתונים ורציפות עסקית

במקרה של פגיעה, קו ההגנה האחרון הוא הגיבוי שלכם.

הפעולה: יישום Immutable Backup – גיבוי שאינו ניתן לשינוי או מחיקה, גם אם התוקף השיג הרשאות ניהול.

הדגש המקצועי: בצעו תרגיל DR (התאוששות מאסון) מהיר. גיבוי שלא נבדק ביכולת השחזור שלו, אינו נחשב לגיבוי. - הגנת האתר והנכסים הדיגיטליים

השחתת אתרים (Defacement) היא "ניצחון קל" לתוקפים ברמה התודעתית.

הפעולה: הקשחת WAF (Firewall לאפליקציות אינטרנט) ובדיקות חדירות (PT) אפליקטיביות.

טבלת סיכום: המלצות יישום מיידיות

💡 שלוש שאלות שכל מנכ"ל חייב לשאול את מנהל ה-IT היום:

אם התוקף כבר בפנים – תוך כמה זמן נדע? (בדיקת יעילות הניטור וה-SIEM/SOC).

האם הגיבוי שלנו 'חסין כופרה' (Immutable)? (לוודא שגם אם פרצו למערכת הניהול, הגיבוי נשאר נעול).

מתי בפעם האחרונה תרגלנו שחזור מלא (DR)? (כי גיבוי שלא נוסה בזמן אמת הוא רק תיאוריה).

אל תחכו להתקפה!

אפריל 2026 מציב אתגרים משמעותיים, אך עם היערכות נכונה, ניתן לעבור אותו בביטחון.

צוות Yazamco Pro Cyber עומד לרשותכם 24/7 למענה טכני, ייעוץ אסטרטגי וליווי אופרטיבי במקרה של אירוע.

צרו קשר עם מומחי הסייבר שלנו עוד היום להערכת מצב ובדיקת חוסן ארגונית